Every single chip card incorporates a magnetic strip so as to still make purchases at merchants that haven't nevertheless put in chip-looking through products.

Owing to governing administration laws and legislation, card vendors Possess a vested curiosity in blocking fraud, as They're the ones questioned to foot the bill for money misplaced in nearly all of circumstances. For financial institutions along with other institutions that offer payment cards to the public, this constitutes a further, sturdy incentive to safeguard their processes and invest in new know-how to struggle fraud as successfully as is possible.

The moment intruders have stolen card data, They could have interaction in a little something termed ‘carding.’ This entails creating compact, low-value purchases to check the cardboard’s validity. If thriving, they then continue to produce more substantial transactions, typically before the cardholder notices any suspicious action.

La copyright est une carte bancaire contrefaite qui permet d'effectuer des transactions à l'aide des informations d'une carte authentique. Cependant, de nombreuses personnes se demandent si acheter une copyright en ligne est une arnaque ou une opportunité légitime.

Imaginez une carte bleue en tout issue identique à la vôtre et qui pourrait donc vider votre compte bancaire de plusieurs milliers d'euros. Un cauchemar récemment vécu par une habitante de l'Ain qui, comme le raconte

Il est important de "communiquer au least votre numéro de télételephone, de changer le mot de passe de la carte SIM et celui de votre répondeur". Surtout, vous devez veiller à ce que les plateformes par lesquelles vous passez vous demandent directement un code en cas de modification quelconque.

If you provide written content to prospects by means of CloudFront, you will discover measures to troubleshoot and assistance stop this mistake by examining the CloudFront documentation.

Une carte clone est une réplique exacte d’une carte bancaire légitime. Les criminels créent une copie de la puce et magnétise la bande de la carte afin de pouvoir effectuer des transactions frauduleuses. Ils peuvent également copier les informations contenues dans la bande magnétique de la carte grâce à des dispositifs de skimming. C’est quoi le skimming ?

Le crédit entreprise s’adresse aux professionnels, aux TPE et PME souhaitant financer des investissements ou encore de la trésorerie. Ces crédits aux entreprises couvrent aussi bien les besoins de financement de l’export que les besoins de financement des PME.

Additionally, the burglars could shoulder-surf or use social engineering methods to learn the card’s PIN, or perhaps the operator’s billing tackle, so they can make use of the stolen card particulars in even more options.

DataVisor brings together the strength of Innovative principles, proactive machine Studying, cell-1st product intelligence, Carte clone Prix and an entire suite of automation, visualization, and scenario management equipment to stop all kinds of fraud and issuers and retailers teams control their hazard publicity. Learn more regarding how we make this happen right here.

Ils peuvent obtenir ces informations de diverses manières, notamment en utilisant des dispositifs de skimming sur des distributeurs automatiques de billets ou des terminaux de paiement, en piratant des web sites Internet ou en volant des données à partir de bases de données compromises.

Regrettably but unsurprisingly, criminals have created technological innovation to bypass these stability measures: card skimming. Even if it is much fewer typical than card skimming, it need to not at all be ignored by shoppers, retailers, credit card issuers, or networks.

Les criminels utilisent des appareils spécialisés pour cloner les cartes bancaires. Ils copient les informations de la carte sur une carte vierge, fabriquant ainsi une réplique exacte de la carte originale. Ils peuvent ensuite utiliser cette carte pour effectuer des achats ou retirer de l’argent. Remark retrouver la personne qui a piraté ma carte bleue ?

Edward Furlong Then & Now!

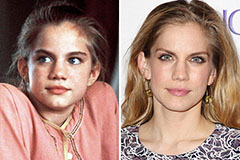

Edward Furlong Then & Now! Anna Chlumsky Then & Now!

Anna Chlumsky Then & Now! Suri Cruise Then & Now!

Suri Cruise Then & Now! Mary Beth McDonough Then & Now!

Mary Beth McDonough Then & Now! Nicki Minaj Then & Now!

Nicki Minaj Then & Now!